비대칭 JWT 사용하기

API 키와 공유 비밀 JWT가 실패할 때 비대칭 JWT를 사용하는 방법에 대해 알아보겠습니다.

3줄 요약

- 비대칭 JWT는 개인 키와 공개 키를 사용하여 생성됩니다.

- API 키와 공유 비밀 JWT는 보안에 취약할 수 있습니다.

- 비대칭 JWT는 더 높은 보안성을 제공합니다.

핵심: 비대칭 JWT는 개인 키와 공개 키를 사용하여 생성되어 더 높은 보안성을 제공합니다.

비대칭 JWT는 개인 키와 공개 키를 사용하여 생성됩니다. 개인 키는 비밀로 유지해야 하며, 공개 키는 공개할 수 있습니다. 이 방식은 디지털 서명을 생성하여 메시지의 인증과 무결성을 보장합니다.

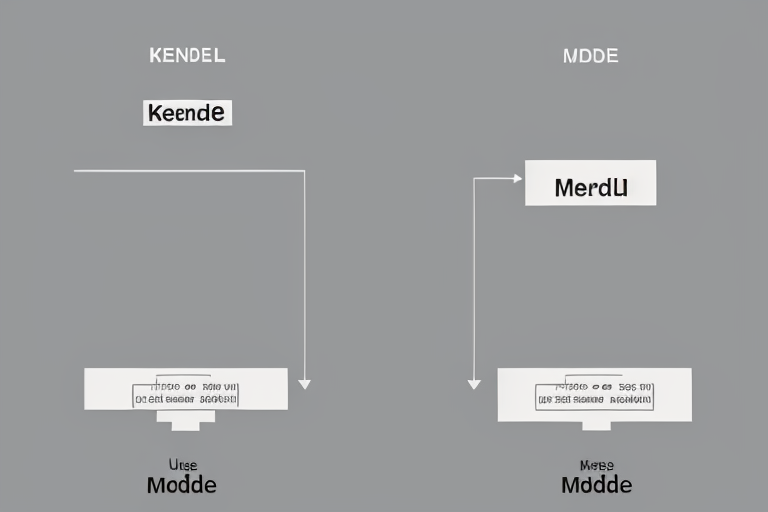

다음은 비대칭 JWT와 대칭 JWT를 비교한 표입니다.

| 종류 | 키 | 보안성 |

|---|---|---|

| 비대칭 JWT | 개인 키와 공개 키 | 높음 |

| 대칭 JWT | 공유 비밀 키 | 낮음 |

요약: 비대칭 JWT는 개인 키와 공개 키를 사용하여 생성되어 더 높은 보안성을 제공합니다.

실무 적용

실무에서 비대칭 JWT를 사용하기 위해서는 다음 체크리스트를 따르세요.

- 개인 키를 생성하고 안전하게 보관하세요.

- 공개 키를 생성하고 공개하세요.

- 비대칭 JWT를 생성하여 인증과 무결성을 보장하세요.

FAQ

Q: 비대칭 JWT는 무엇인가요?

A: 비대칭 JWT는 개인 키와 공개 키를 사용하여 생성되는 JWT입니다.

Q: 비대칭 JWT의 보안성은 어떻게 되나요?

A: 비대칭 JWT는 개인 키와 공개 키를 사용하여 생성되어 더 높은 보안성을 제공합니다.

Q: 비대칭 JWT를 사용하는 이유는 무엇인가요?

A: 비대칭 JWT는 더 높은 보안성을 제공하여 API 키와 공유 비밀 JWT가 실패할 때 사용할 수 있습니다.

Q: 비대칭 JWT를 생성하는 방법은 무엇인가요?

A: 비대칭 JWT를 생성하는 방법은 개인 키와 공개 키를 사용하여 생성하는 것입니다.

Q: 비대칭 JWT의 장점은 무엇인가요?

A: 비대칭 JWT의 장점은 더 높은 보안성을 제공하여 인증과 무결성을 보장한다는 것입니다.

관련 글 추천